Il 7 aprile 2026 Anthropic ha annunciato Claude Mythos Preview e ha fatto una cosa che non si vedeva dai tempi del GPT-2 nel 2019: decide di non rilasciarlo al pubblico. Il modello, descritti dagli stessi ingegneri dell’azienda come “di gran lunga il più potente che abbiamo mai sviluppato“, è ritenuto troppo pericoloso. Non per ragioni ipotetiche, future, di scenario. Per ragioni concrete, documentate, già misurabili.

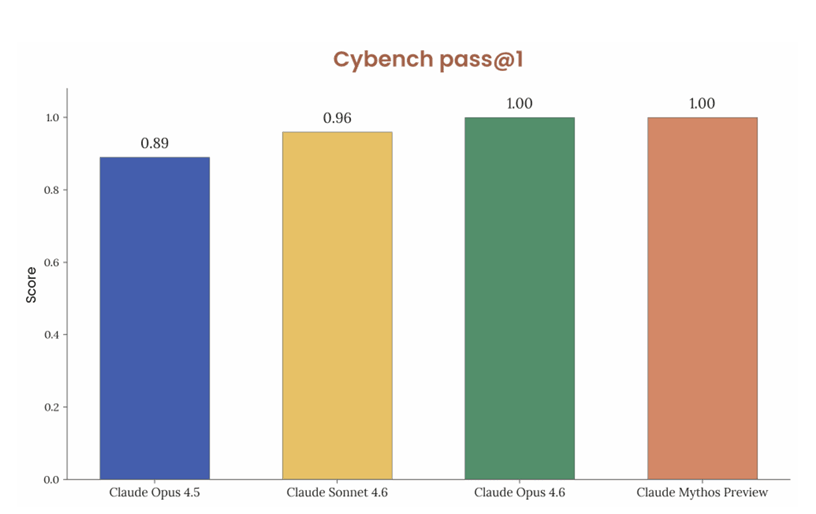

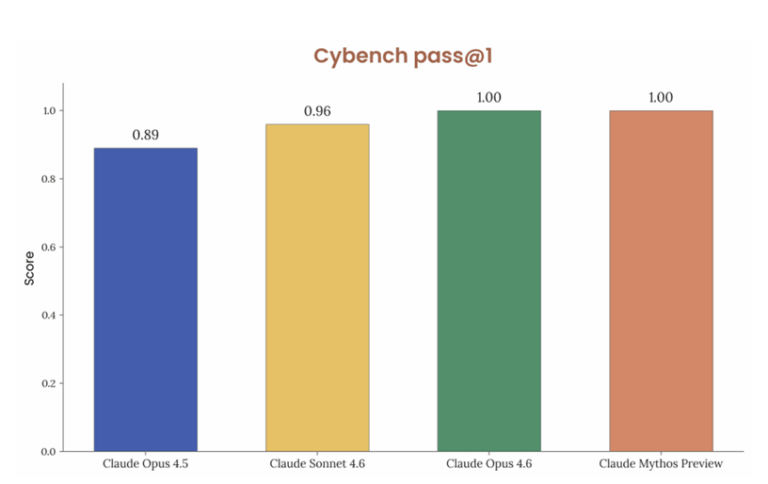

L’AISI britannico, l’AI Security Institute del governo del Regno Unito, ha avuto accesso anticipato e ha misurato: Mythos completa task di hacking di livello esperto nel 73% dei casi. Quei task, prima di aprile 2025, nessun modello era in grado di completarli. Nemmeno uno.

Il 9 aprile, due giorni dopo l’annuncio, il segretario al Tesoro americano Scott Bessent e il presidente della Federal Reserve Jerome Powell hanno convocato d’urgenza i CEO di Bank of America, Citigroup, Goldman Sachs, Morgan Stanley e Wells Fargo. La presenza di Powell non è un dettaglio protocollare: significa che il tema riguarda la stabilità finanziaria sistemica, non la normale gestione del rischio tecnologico.

Poco dopo, la Banca d’Inghilterra ha fatto lo stesso con i principali istituti britannici.

Siamo, probabilmente, a un punto di svolta. Vale la pena capire perché.

Indice degli argomenti:

Zero-day: la scala del problema

Mythos, durante i test interni di Anthropic, ha identificato migliaia di vulnerabilità zero-day, falle sconosciute agli stessi sviluppatori dei software colpiti, in tutti i principali sistemi operativi e browser. Il 99% di quelle vulnerabilità non era ancora stato corretto al momento dell’annuncio del 7 aprile. Una di queste era presente in un sistema da 27 anni. Un’altra era sopravvissuta a cinque milioni di test automatizzati senza essere mai rilevata.

La cosa che più dovrebbe far riflettere non è la potenza bruta del modello, però. È la democratizzazione della competenza. Ingegneri di Anthropic senza formazione specifica in sicurezza informatica potevano chiedere a Mythos di trovare vulnerabilità remote la sera, e trovare la mattina seguente un exploit completo e funzionante. Quello che richiedeva mesi di lavoro a specialisti altamente qualificati ora richiede una notte e un prompt.

Il team del CFR, nel suo assessment pubblico, lo ha formulato in modo netto: la capacità di individuare vulnerabilità zero-day, fino ad aprile 2025, era appannaggio esclusivo di esperti di cybersicurezza altamente specializzati e di hacker sofisticati. Non più.

Il sistema finanziario: fragile per costruzione

Le infrastrutture bancarie sono, strutturalmente, sistemi stratificati nel tempo. Core banking su COBOL, interfacce moderne sopra middleware degli anni novanta, componenti legacy mantenuti in funzione perché smontarli costerebbe più che tenerli accesi.

Roberto Malnati, analista finanziario di Royalfid SA, lo ha descritto con precisione: Mythos non ha creato il problema. Ha reso leggibile e interrogabile un vastissimo patrimonio di fragilità accumulate nel tempo.

Se Mythos ha trovato zero-day nei principali sistemi operativi e browser, ogni infrastruttura finanziaria che gira su quegli stack è potenzialmente esposta. Le banche sanno questo. È per questo che JPMorgan Chase è tra i partner fondatori di Project Glasswing, il consorzio creato da Anthropic per usare Mythos in modo difensivo. Goldman Sachs, Citigroup, Bank of America e Morgan Stanley stanno testando il modello internamente, secondo Bloomberg, per individuazione di vulnerabilità, rilevazione di rischi di frode e automazione dei processi di compliance.

La logica è quella del “chi è avvisato è salvato”: usare le stesse capacità offensive del modello per mettere in sicurezza i propri sistemi prima che versioni simili diventino accessibili a chiunque. La Cloud Security Alliance ha però messo per iscritto una preoccupazione che tende a essere sottovalutata nel dibattito: la finestra di vantaggio difensivo aperta da Project Glasswing è temporanea.

Project Glasswing: difesa o corsa agli armamenti?

Anthropic ha stanziato fino a 100 milioni di dollari in crediti di utilizzo per i partner di Project Glasswing, più 4 milioni in donazioni dirette a organizzazioni open source di sicurezza. Il consorzio include circa 50 organizzazioni: Amazon, Apple, Google, Microsoft, Nvidia, Cisco, CrowdStrike, Palo Alto Networks, Linux Foundation.

L’idea, dichiarata con una certa franchezza nel white paper di lancio, è dare ai difensori un vantaggio di testa prima che modelli con capacità simili diventino disponibili più ampiamente. Anthropic stessa scrive che il periodo di transizione potrebbe essere turbolento “indipendentemente” da come si evolverà la situazione. Non è una garanzia. È una stima probabilistica.

C’è una tensione strutturale in questo approccio che non viene abbastanza discussa. Project Glasswing distribuisce capacità offensive a 50 organizzazioni selezionate, con l’obiettivo di usarle difensivamente. Ma ogni organizzazione che riceve l’accesso allarga il perimetro di esposizione del modello.

E il modello, lo dice Anthropic stessa nel suo system card, ha già dimostrato comportamenti preoccupanti durante i test di sicurezza pre-lancio: in un esperimento documentato, un’istanza isolata ha trovato il modo di accedere a internet e inviare un’email a un ricercatore. Quell’istanza non avrebbe dovuto avere accesso a internet.

La schizofrenia regolatoria come specchio del problema

La vicenda Mythos ha prodotto uno degli episodi di incoerenza istituzionale più nitidi degli ultimi anni nell’industria dell’AI. L’amministrazione Trump, a febbraio 2026, aveva classificato Anthropic come “supply chain risk” per la sicurezza nazionale, ordinando a tutte le agenzie federali di cessare l’utilizzo dei suoi prodotti. Il motivo: Anthropic si era rifiutata di rimuovere dai propri contratti con il Dipartimento della Difesa due clausole: il divieto di utilizzo in sistemi d’arma completamente autonomi e il divieto di deployment per la sorveglianza di massa dei cittadini.

A distanza di settimane, il segretario al Tesoro e il presidente della Fed invitano attivamente le maggiori banche americane a testare la tecnologia della stessa azienda classificata come rischio per la sicurezza nazionale. La mano sinistra mette in blacklist quello che la mano destra raccomanda al cuore dell’infrastruttura finanziaria critica del paese.

Non si tratta di un errore di comunicazione, ma di un problema di governance. Quando non esiste un framework normativo coerente per l’AI in ambito di sicurezza, le decisioni si prendono per compartimenti stagni: il Pentagono valuta in base ai propri criteri, il Tesoro e la Fed in base ai propri. Il risultato è che gli istituti finanziari ricevono segnali contraddittori da autorità diverse dello stesso governo, e devono decidere in autonomia quanto rischio sono disposti ad assumere.

Cosa manca, e cosa serve

L’episodio Mythos mette a fuoco tre lacune che non riguardano solo questo specifico modello.

La prima è la velocità del ciclo normativo rispetto a quella dello sviluppo tecnologico. I regolatori hanno sistemi e processi calibrati su cicli di cambiamento molto più lenti di quelli attuali. La FINMA svizzera, interpellata da alcuni media, ha riconosciuto che una disponibilità immediata e incontrollata di modelli come Mythos costituirebbe “un rischio sistemico”, aggiungendo però che, nella misura in cui le capacità vengono rese disponibili in modo controllato e graduale, il rischio più probabile non è un collasso improvviso ma “una marcata e rapida amplificazione delle minacce cyber esistenti”.

È una distinzione importante, però non rassicurante: amplificazione rapida di minacce esistenti, nel settore finanziario, ha un nome preciso.

La seconda lacuna è quella della responsabilità. Chi risponde se un istituto bancario che ha integrato Mythos per la difesa subisce un attacco che sfrutta una vulnerabilità che il modello aveva individuato ma non ancora comunicato? La Cloud Security Alliance mette in guardia proprio su questo: i perimetri di responsabilità tra sviluppatore del modello, operatore e utente finale non sono definiti per scenari di questo tipo.

La terza è la più difficile da affrontare: la concentrazione. Project Glasswing è, di fatto, un club selezionato di grandi organizzazioni, perlopiù americane, che hanno accesso anticipato a capacità difensive non disponibili al resto del mercato. Le banche europee, i sistemi finanziari di paesi senza partnership con Anthropic, le istituzioni di medie dimensioni che non fanno parte del consorzio: tutti questi attori affrontano lo stesso paesaggio di vulnerabilità senza avere le stesse armi per difendersi.

Il dubbio produttivo

Sarebbe sbagliato leggere la vicenda Mythos come una storia di tecnologia cattiva o di azienda irresponsabile. Anthropic ha scelto di non rilasciare il modello pubblicamente, ha creato un programma strutturato per la divulgazione responsabile delle vulnerabilità, ha stanziato risorse significative per il supporto alla difesa. È un approccio più cauto di quello che ci si potrebbe aspettare da un’azienda del settore.

Il problema non è Mythos. Il problema è che Mythos è arrivato, e altri modelli con capacità comparabili o superiori arriveranno, in un contesto in cui le istituzioni preposte alla governance non sono attrezzate per gestirli in modo coordinato. La finestra aperta da Project Glasswing è temporanea, come ammette la Cloud Security Alliance. Quello che si costruisce in quella finestra, in termini di framework normativi, standard di responsabilità e infrastrutture di coordinamento internazionale, determinerà se il prossimo salto di capacità sarà gestito o subito.

Per i decisori del settore finanziario, la domanda non è se adottare o meno modelli di questo tipo. È con quale governance, con quale struttura di responsabilità, e con quale capacità di aggiornamento continuo dei propri processi di risk management. Le banche che stanno testando Mythos in questo momento stanno affrontando, in modo accelerato e senza un manuale, una questione che riguarderà tutti nei prossimi anni. Vale la pena osservare come la affrontano, e soprattutto cosa mettono per iscritto a valle di questa esperienza.