Nel 2025 la sicurezza informatica ha cambiato ritmo. Gli attaccanti sfruttano vulnerabilità in tempi sempre più brevi e mantengono attivi exploit anche per anni. Il quadro emerge dal report pubblicato da Cisco Talos nel 2026, che analizza i principali trend osservati nel corso dell’anno precedente.

Tra i fattori più rilevanti c’è l’ingresso strutturale dell’intelligenza artificiale nelle operazioni offensive. L’AI non ha ancora automatizzato completamente il ciclo degli attacchi, ma ha già ridotto drasticamente le barriere tecniche per attività come il phishing, la creazione di identità false e la manipolazione dei contenuti.

Allo stesso tempo, le organizzazioni devono gestire un doppio fronte: integrare l’AI nei sistemi di difesa e proteggersi da nuove categorie di rischio, come la manipolazione dei modelli e gli attacchi basati su prompt.

Indice degli argomenti:

AI threat landscape: una minaccia in evoluzione

L’intelligenza artificiale rappresenta uno dei cambiamenti più significativi nel panorama delle minacce. Secondo Cisco Talos, il suo impatto si concentra su due livelli distinti.

Da una parte, strumenti generativi e modelli linguistici permettono anche ad attori con competenze limitate di costruire campagne di social engineering credibili. Deepfake audio e video, testi personalizzati e automazione dei messaggi aumentano il tasso di successo degli attacchi, soprattutto nelle fasi iniziali di accesso.

Dall’altra, gruppi più avanzati utilizzano l’AI per migliorare operazioni già sofisticate. Questo include la creazione di identità digitali false, come nel caso di lavoratori IT fittizi inseriti in aziende multinazionali, e l’analisi automatizzata dei sistemi bersaglio.

Accanto alle applicazioni offensive emergono nuovi vettori di rischio specifici:

- il context poisoning, che altera i dati utilizzati dai modelli;

- il prompt injection, che manipola le risposte dei sistemi AI.

Queste tecniche introducono vulnerabilità che non riguardano più solo software e infrastrutture, ma anche i processi decisionali automatizzati.

Velocità di attacco e vulnerabilità persistenti

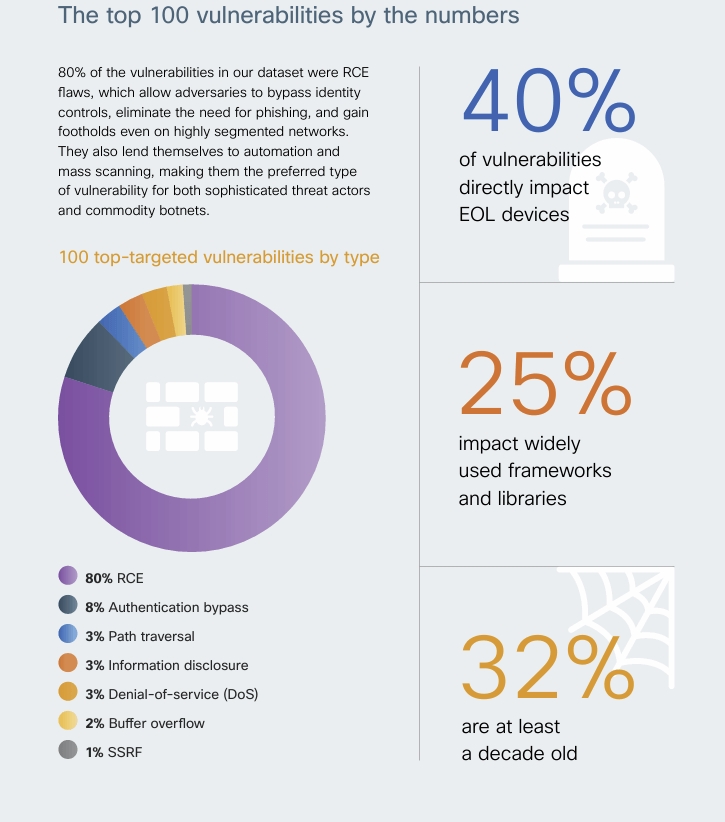

Uno degli elementi più rilevanti del 2025 è la rapidità con cui le vulnerabilità vengono sfruttate. Il report evidenzia come alcune falle, come React2Shell, siano state utilizzate quasi immediatamente dopo la pubblicazione.

Questo fenomeno convive con un dato opposto: la lunga durata delle vulnerabilità storiche. Difetti scoperti anni fa, come quelli legati a Log4j o PHPUnit, restano tra i più sfruttati perché integrati in profondità nei sistemi aziendali.

Quasi il 40% delle vulnerabilità più colpite riguarda dispositivi fuori supporto. Il problema non è solo tecnico, ma organizzativo: le aziende faticano ad allineare i cicli di aggiornamento con quelli dei fornitori.

Identità e accessi: il nuovo bersaglio centrale

Nel 2025 gli attaccanti concentrano gli sforzi sui sistemi che gestiscono l’identità digitale. Non si tratta più solo di compromettere singoli dispositivi, ma di colpire i punti che controllano l’accesso alle risorse.

Le infrastrutture di rete diventano quindi un obiettivo primario. Dispositivi come controller di traffico, firewall e piattaforme di gestione consentono, se compromessi, di aggirare l’autenticazione multifattore e muoversi all’interno dell’intera rete.

Gli attacchi contro MFA aumentano in modo significativo. In particolare:

- gli attacchi automatizzati ai sistemi di login diventano più frequenti;

- le compromissioni di dispositivi registrati crescono del 178% rispetto al 2024.

Molte di queste operazioni si basano su tecniche di social engineering, come il voice phishing rivolto agli amministratori IT.

Ransomware: continuità e adattamento

Il ransomware resta una delle minacce principali. Il settore manifatturiero è il più colpito, a causa della bassa tolleranza ai tempi di fermo e della complessità degli ambienti produttivi.

Nel 2025 emerge il gruppo Qilin come attore dominante per volume di attacchi. Altri gruppi, come Akira e Play, mantengono una presenza stabile per il secondo anno consecutivo, un dato raro in un contesto caratterizzato da continui cambiamenti.

Le tecniche utilizzate evidenziano ancora una volta il ruolo centrale dell’identità:

- uso di account validi;

- sfruttamento di strumenti di amministrazione remota;

- accesso iniziale tramite phishing.

Un elemento ricorrente è il calo stagionale degli attacchi nel mese di gennaio, probabilmente legato alle festività nei paesi dell’Europa orientale, dove operano molti gruppi.

Phishing e email: attacchi sempre più credibili

Le campagne di phishing cambiano forma. I messaggi non si presentano più come spam generico, ma imitano comunicazioni aziendali quotidiane.

Nel 2025 le esche più comuni includono:

- notifiche IT;

- richieste finanziarie;

- itinerari di viaggio;

- documenti condivisi.

Un caso rilevante riguarda l’abuso della funzione Direct Send di Microsoft 365, che consente di inviare email interne senza autenticazione. Gli attaccanti sfruttano questa funzione per creare messaggi apparentemente legittimi, aggirando controlli come SPF e DKIM.

Questi attacchi colpiscono in particolare dirigenti e figure apicali, con richieste legate a compensi, approvazioni urgenti o comunicazioni riservate.

Vulnerabilità e supply chain: un rischio sistemico

Il report evidenzia il peso crescente delle vulnerabilità nella supply chain software. Circa il 25% delle falle più sfruttate riguarda framework e librerie ampiamente diffusi.

Questi componenti sono spesso integrati in numerosi prodotti e servizi, moltiplicando l’impatto di una singola vulnerabilità. La diffusione trasversale rende difficile una gestione centralizzata del rischio.

Allo stesso tempo, l’80% delle vulnerabilità analizzate consente esecuzione di codice remoto, offrendo agli attaccanti un accesso diretto ai sistemi.

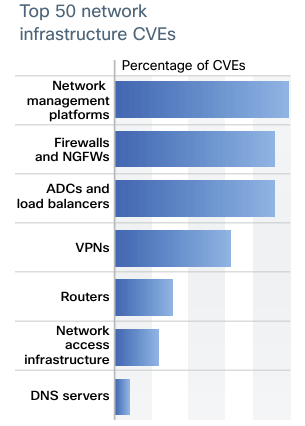

Dispositivi di rete: il nuovo punto di ingresso

I dispositivi di rete rappresentano un altro fronte critico. Circa il 23% delle vulnerabilità riguarda firewall, router, VPN e altri sistemi perimetrali.

Questi strumenti svolgono un ruolo chiave nella gestione dell’identità e dell’accesso. La loro compromissione consente agli attaccanti di:

- impersonare utenti legittimi;

- aggirare controlli di sicurezza;

- accedere a risorse critiche.

Particolare attenzione riguarda le piattaforme di gestione centralizzata, che offrono un punto di controllo unico su intere infrastrutture. Un singolo attacco può avere effetti su larga scala.

Attori statali e dimensione geopolitica

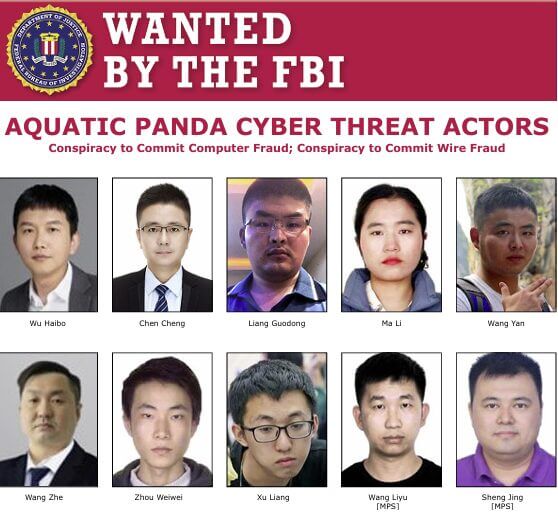

Nel 2025 cresce anche l’attività di attori sponsorizzati da Stati. Le operazioni legate alla Cina aumentano del 74%, mentre gruppi russi continuano a operare in relazione al conflitto in Ucraina.

La Corea del Nord si distingue per furti di criptovalute e infiltrazioni aziendali tramite identità false generate con AI. L’Iran, invece, punta su accessi persistenti a infrastrutture di telecomunicazione e campagne di hacktivism.

Questi attacchi si inseriscono in strategie più ampie, legate a interessi politici ed economici.

Impatti per imprese e organizzazioni

Il quadro delineato dal report indica una trasformazione strutturale del rischio informatico. Le aziende devono affrontare:

- tempi di reazione sempre più ridotti;

- attacchi più sofisticati e personalizzati;

- vulnerabilità diffuse lungo tutta la supply chain.

La protezione non può più limitarsi alla gestione delle patch. Diventa centrale la sicurezza dell’identità, delle infrastrutture di rete e dei sistemi di gestione.

Allo stesso tempo, l’integrazione dell’AI nei processi difensivi diventa una necessità per gestire volumi crescenti di dati e individuare comportamenti anomali.

Conclusione

Il 2025 segna un passaggio rilevante per la sicurezza informatica. L’intelligenza artificiale introduce nuove capacità operative per gli attaccanti e nuove vulnerabilità per le organizzazioni.

La combinazione tra velocità di sfruttamento delle vulnerabilità, centralità dell’identità e diffusione delle minacce lungo la supply chain modifica le priorità della difesa.

Le aziende si trovano di fronte a un cambiamento che riguarda non solo le tecnologie, ma anche i modelli organizzativi e decisionali su cui si basa la sicurezza digitale.

eyword

i